2025数证杯初赛 服务器wp

参考博客

https://cn-sec.com/archives/4641854.html

https://www.cnblogs.com/WXjzc/p/19190900

2025数证杯初赛参考解题思路(详细版)-CSDN博客

2025年数证杯初赛服务器题解析_2025数证杯406-CSDN博客

1.node1 节点的磁盘设备 SHA256 值前六位是?字母全大写,答案格式:AAAAAA)

仿真一下,能看到node1的节点对应材料2,所以用取证工具算一下hash

2.集群配置了多少个 node 节点?

仿真一下就能看到是两个,或者通过kubectl get node,pod,svc -A

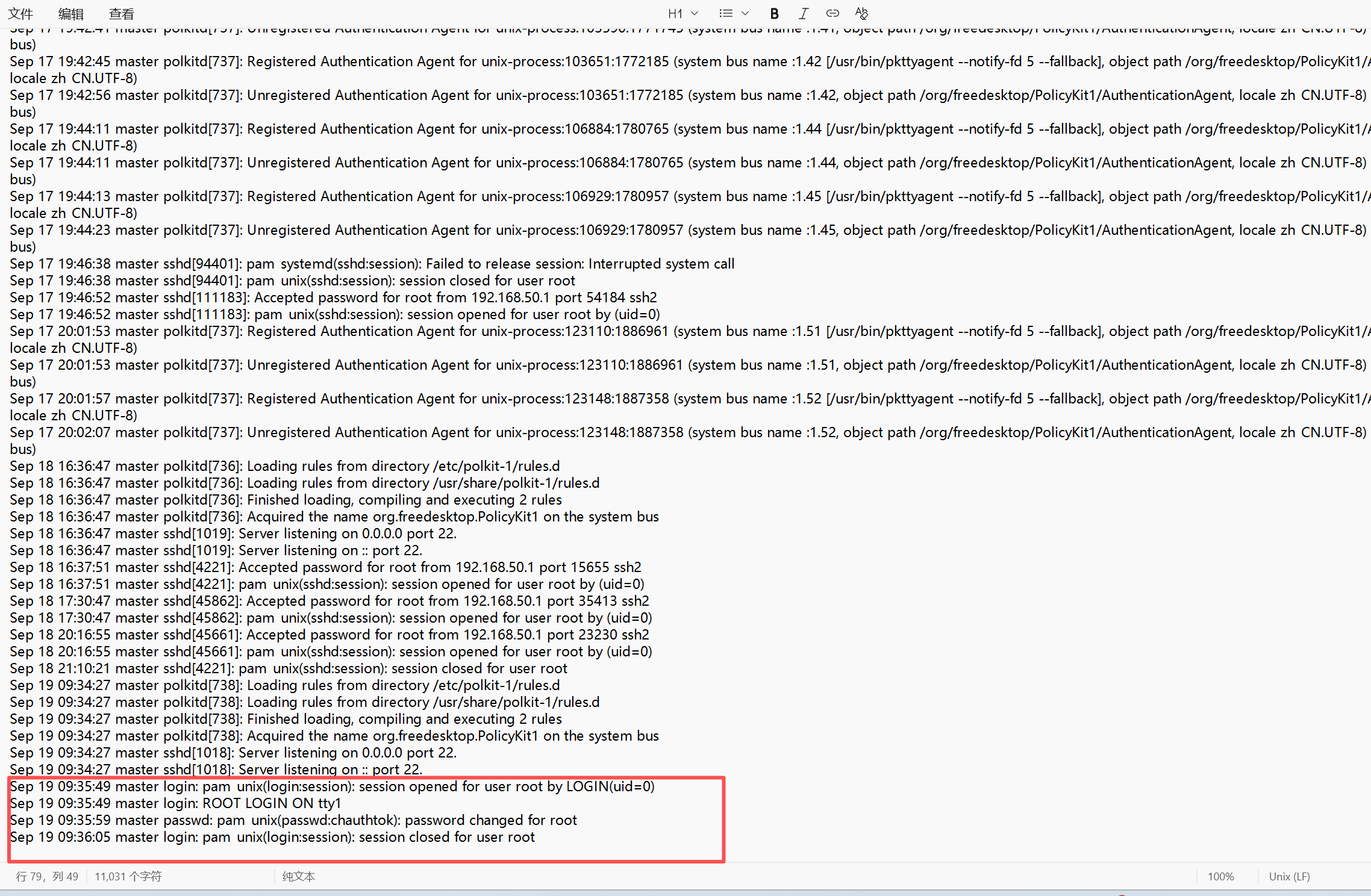

3.嫌疑人于什么时间修改 master 节点的 root 密码?(使用双位数格式,答案格式:00:00:00)

通过日志去分析,路径:/分区1/var/log/secure

但是发现是错的,那就去日志看一下

所以答案是 09:35:59

4.Docker 的安装日期是

看日志是4-8,路径是/var/log/secure-20250916

5.Docker 通过配置守护进程以使用全局代理,该代理地址的端口是?(答案格式:1)

sudo systemctl show docker --property Environment

show docker:用于显示docker服务的详细信息

property Environment:只显示环境变量过滤其他信息

通常在etc/systemd/system/docker.service)或配置文件(如 /etc/docker/daemon.json。

所以第二种方法就是找docker.service和daemon,json文件

6.发卡网站使用的 Mysql 数据库对外访问端口是?

两个方案吧,一个是把服务器重构出来了:30627

没构建出来就:kubectl get node,pod,svc -A

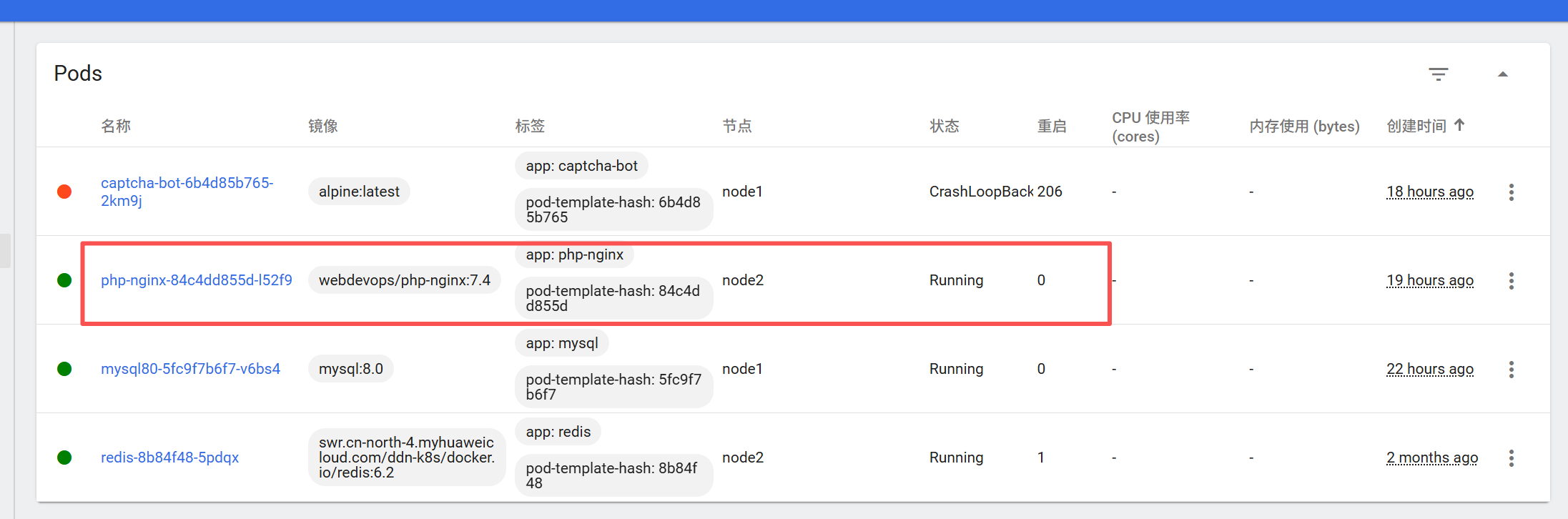

7.发卡网站部署使用的镜像名称是?

参考博客1:https://www.cnblogs.com/WXjzc/p/19190900

参考博客2:https://blog.csdn.net/u010676429/article/details/154706370?ops_request_misc=elastic_search_misc&request_id=e94d7068367095a616857eff4e09964e&biz_id=0&utm_medium=distribute.pc_search_result.none-task-blog-2~all~ElasticSearch~search_v2-1-154706370-null-null.142^v102^pc_search_result_base9&utm_term=2025%E6%95%B0%E8%AF%81%E6%9D%AF%E6%9C%8D%E5%8A%A1%E5%99%A8%E5%88%86%E6%9E%90&spm=1018.2226.3001.4187

我是已经重构好了,因为我自己重构的都是乱七八糟的所以就不写具体过程了,有两篇参考博客可以看一下。

通过进入30001端口然后获取随机token: kubectl create token dashboard-admin --namespace kube-system

就可以进了,然后点击pod就能找到了

第二种方法:去看配置文件,路径:root/php-nginx-deployment.yaml,我是知道答案去找第二种,但是如果我第一次做我觉得我自己找不到:webdevops/php-nginx

8.当前 Telegram 群管机器人使用的容器 ID 的前六位是?(答案格式:123abc)

通过火眼跑出来的,这个对应bot,路径:分区1/var/lib/docker/containers/8fadf590e1a8404ee09bb866f09547d699bbddd825b1a8dff5722aaef720994d

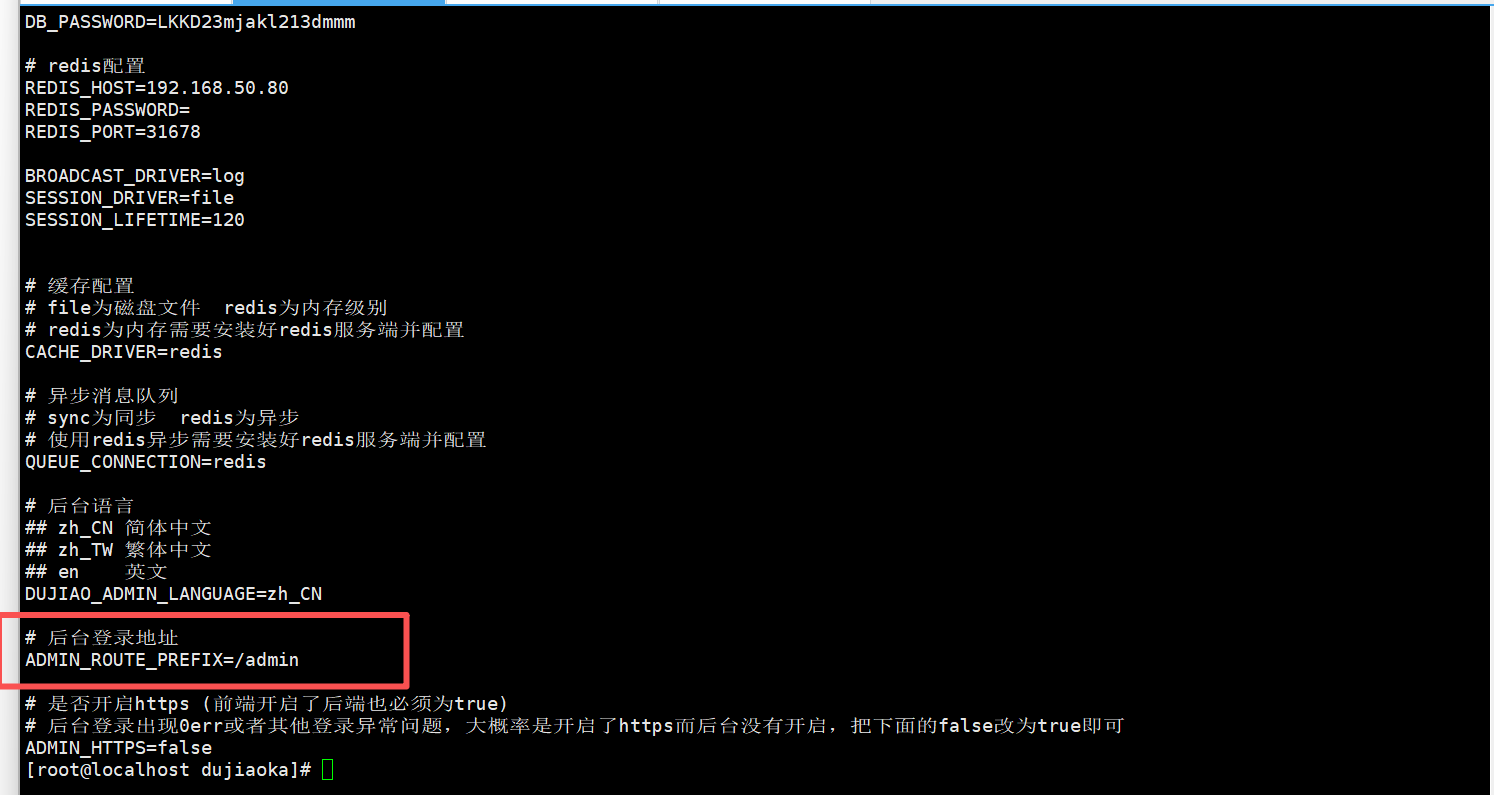

9.发卡网站使用的缓存数据库是?

因为想着mysql是主要的,那么次要的肯定就是别的,看到redis就写上去了。正确的做法是路径:在83:cat /data/k8s_data/default/dujiaoka/.env

10.集群中配置的发卡网站代码运行所在的物理目录是?

路径为/data/k8s_data/default/dujiaoka

11.Telegram 群管机器人配置的 API 代理域名是?(答案格式:www.xxx.com)

cat /data/k8s_data/default/captchaBot/config/config.toml

kk.xilika.cc

12.嫌疑人在 Telegram 上创建的群名称是?(答案格式:比武群)

西门庆交流群

13.统计嫌疑人在 Telegram 上创建的群中 2025 年 6 月之后成功入群的人数为?(答案格式:1)

SELECT count(*) FROM `user_captcha_record` where created_at>='2025-06-01' and captcha_success_time is not null; 就是找user_captcha_record创建时间>=2025-6-1,并且有成功的验证码时间,这个说明成功进群了。

14.据嫌疑人交代曾在发卡网上删除过一条订单数据,请找出该删除订单的订单号是?(答案格式:请按实际值填写)

不会,看大佬应该是通过binlog文件去恢复,要注意版本一至

15发卡网站上 2025 年 6 月之后订单交易成功的总金额是?忽略被删除的数据(答案格式:1)

SELECT sum(actual_price) FROM `orders` where status = 4 and created_at>='2025-06-01'

16.发卡网站的后台访问路径是?(答案格式:/root)

.env文件可以看到 /admin

我用扫描扫出来的

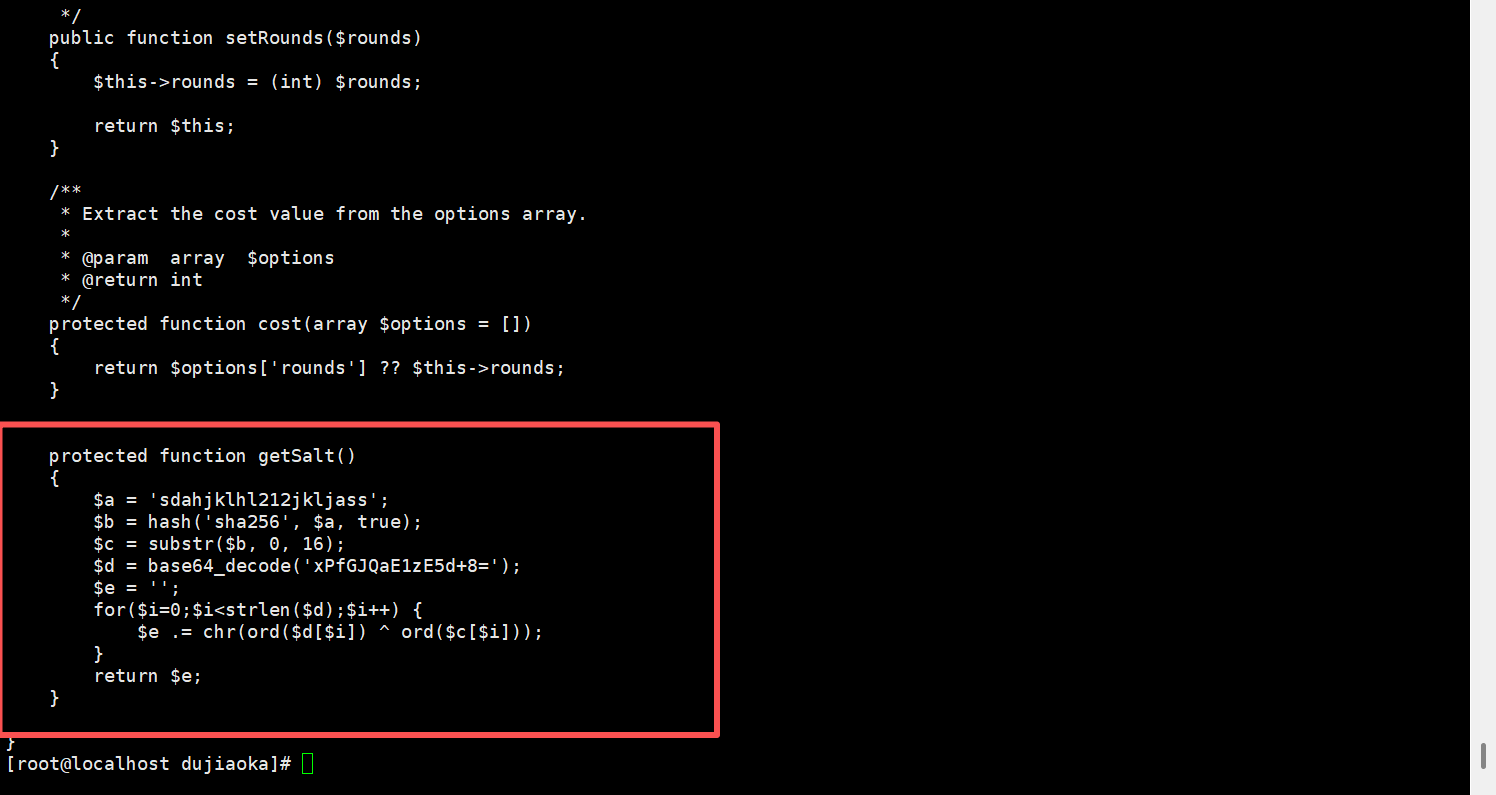

17.计算出用户密码算法中 Salt 的值,并进行 Base64 编码,结果是?(答案格式:请按实际值填写)

不会,看大佬们是通过/vendor/laravel/framework/src/Illuminate/Hashing/BcryptHasher.php

然后运行在线php做的,我只能复刻一下

网址:https://www.jyshare.com/compile/1/

IAID2ktDeRlGbcg=

18.发卡网站配置的邮件发送人地址是?

正常可以通过绕密做,但是redis也有相关数据可以链接上在找,不会看大佬们的思路,下面是正常的思路进行复刻的:vi /data/k8s_data/default/dujiaoka/vendor/laravel/framework/src/Illuminate/Hashing/BcryptHasher.php

这里直接改成true后随便填什么后台都能进,用户名是admin(通过数据库可以看到),原理就是把验证这一步直接变成正确,但是我自己做的话应该想不到

19.当前发卡网站首页仪表盘中显示的发卡网站版本为?

看起来还是要进admin然后做,进去后首页就是了

20.当前发卡网站中绑定的订单推送 Telegram 用户 id 为(答案格式:请按实际值填写)