Windows内核级代码分析终极指南:使用Qiling框架深度模拟驱动行为

Qiling框架是一个真正可插拔的二进制仿真框架,它能够深度模拟Windows内核级代码和驱动程序,为安全研究人员提供无与伦比的分析能力。🚀

【免费下载链接】qiling A True Instrumentable Binary Emulation Framework

什么是Qiling框架?

Qiling是一个跨平台、多架构的高级二进制仿真框架,支持Windows、Linux、macOS、FreeBSD、DOS、UEFI等多种操作系统环境。通过Qiling,你可以:

- 模拟Windows内核API调用

- 深度分析驱动程序行为

- 安全执行恶意代码

- 动态调试内核级程序

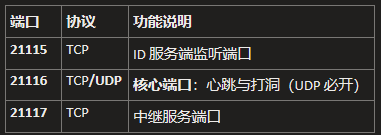

Qiling框架的核心架构

Qiling框架完整架构,展示其对Windows驱动模拟的全面支持

Qiling框架完整架构,展示其对Windows驱动模拟的全面支持

Qiling框架的核心优势在于其模块化设计:

- Architecture层:支持x86、x64、ARM、ARM64、MIPS等多种CPU架构

- Loader模块:处理PE、ELF、Mach-O等各种可执行文件格式

- OS模拟层:完整模拟Windows内核API和驱动程序环境

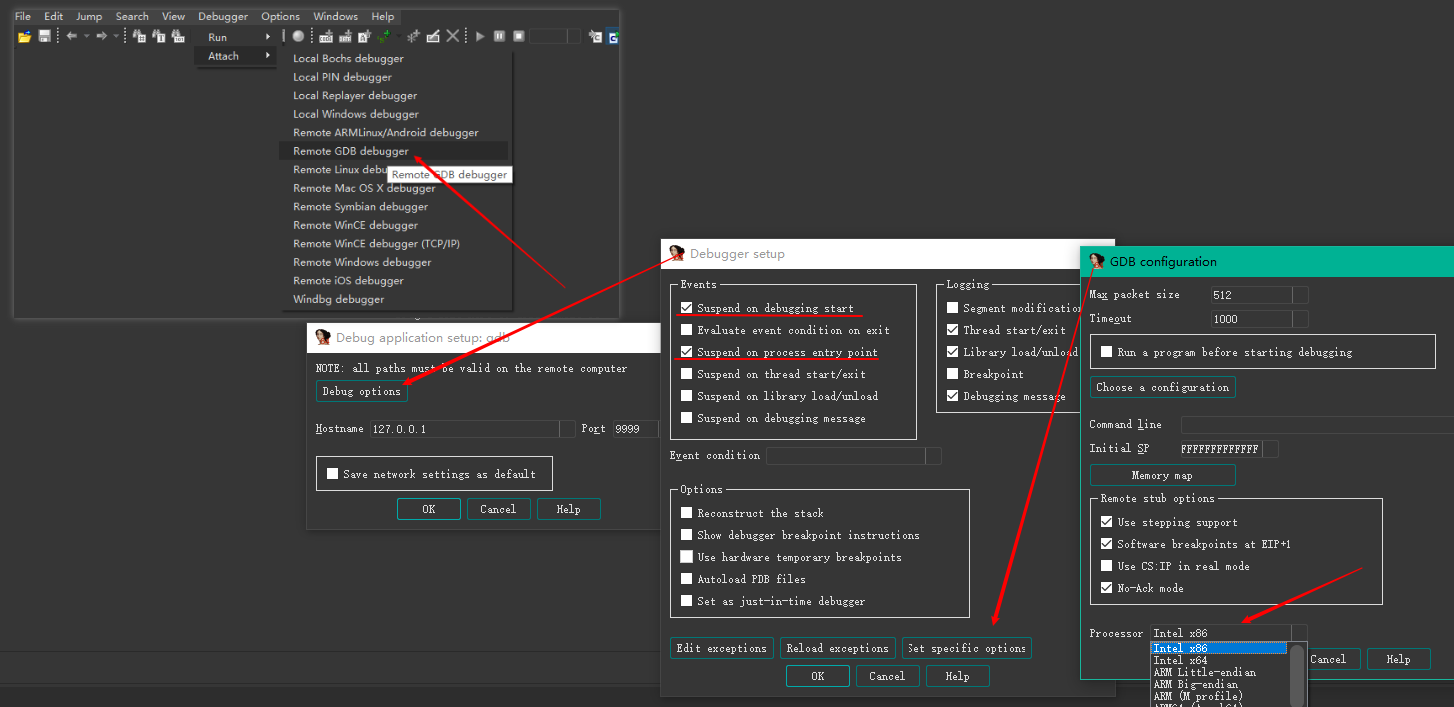

- 调试器集成:与GDB、IDA等工具无缝对接

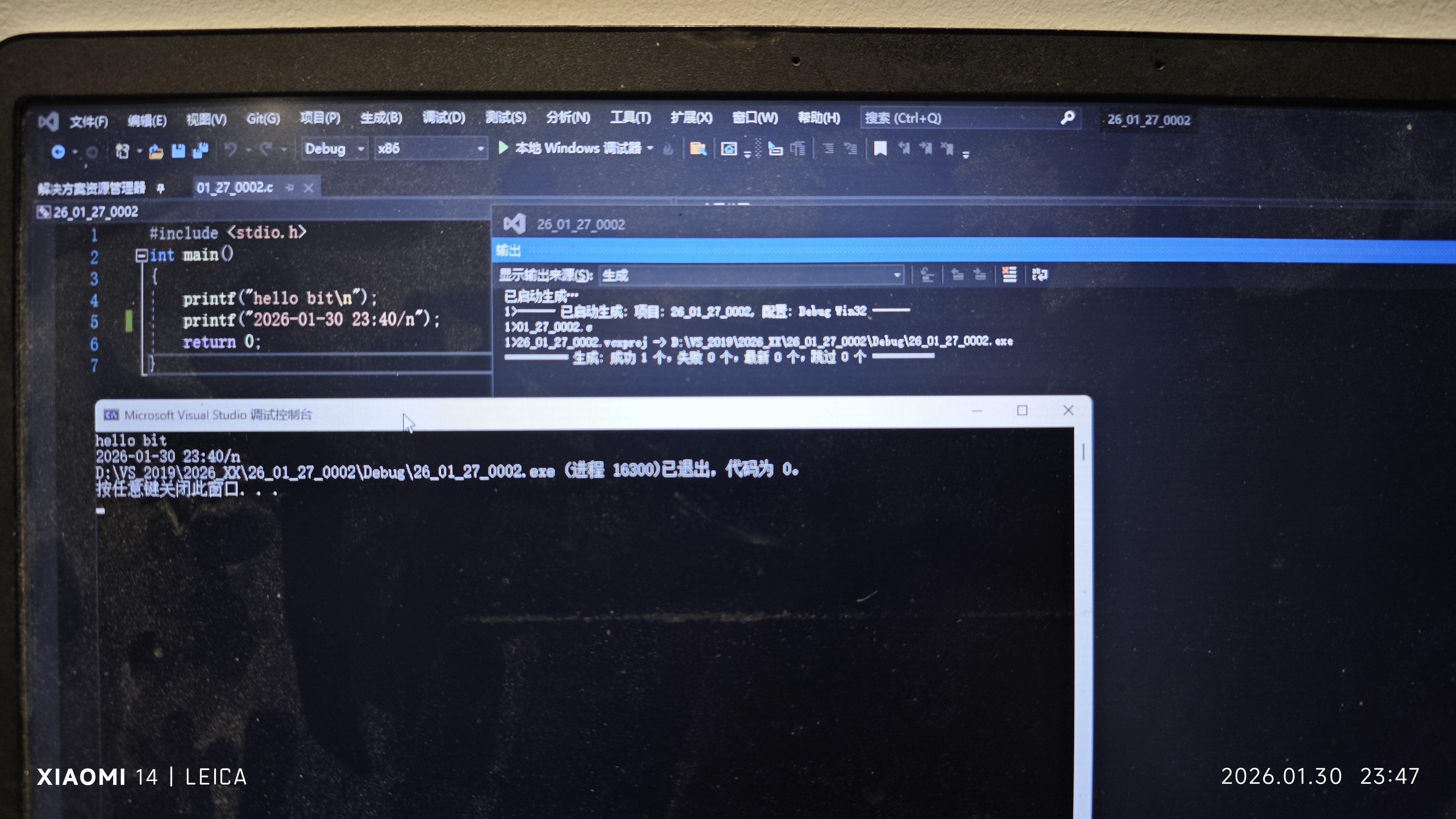

Windows驱动模拟实战步骤

1. 环境准备与安装

首先克隆Qiling仓库并安装依赖:

git clone https://gitcode.com/gh_mirrors/qi/qiling

cd qiling

pip install -r requirements.txt

2. 内核API模拟配置

Qiling通过qiling/os/windows/dlls/ntoskrnl.py模块提供完整的Windows内核API模拟,包括:

- 进程和线程管理

- 内存管理函数

- 设备驱动程序接口

- 系统信息查询

3. 动态调试与GDB集成

在IDA中配置GDB远程调试,与Qiling框架完美结合

在IDA中配置GDB远程调试,与Qiling框架完美结合

4. 实际案例分析

以NtQuerySystemInformation为例,Qiling能够:

- 拦截内核级系统调用

- 分析驱动程序行为模式

- 检测恶意代码执行路径

- 提供完整的行为分析报告

Qiling框架的优势特性

🔍 深度模拟能力:不仅模拟用户态,更能深入内核态 🛡️ 安全执行环境:隔离的沙箱环境,确保分析安全 📊 完整行为记录:从API调用到内存操作,全面记录程序行为

快速开始示例

参考examples/ntQuerySystemInfo_x86.py文件,你可以快速上手Windows内核代码分析:

from qiling import Qiling

ql = Qiling(["rootfs/x86_windows/bin/NtQuerySystemInformation.exe"], "rootfs/x86_windows", libcache=True)

ql.run()

总结

Qiling框架为Windows内核级代码分析提供了革命性的解决方案。通过其强大的驱动模拟能力和完善的调试支持,安全研究人员现在可以:

✅ 安全分析恶意驱动程序 ✅ 深度理解内核级代码行为 ✅ 快速定位安全漏洞 ✅ 提高逆向工程效率

无论你是安全研究人员、逆向工程师还是恶意代码分析师,Qiling框架都将成为你工具箱中不可或缺的利器!🎯

【免费下载链接】qiling A True Instrumentable Binary Emulation Framework